Quando alguém visita seu site digitando um URL comum que começa com http://, seus logins e senhas e outros dados confidenciais podem ser interceptados por terceiros indesejados. Atacantes fortemente motivados podem até mesmo alterar as páginas visitadas para tentar injetar malware nos navegadores de seus usuários.

Ameaças como essas podem ser evitadas permitindo que os leitores acessem seu site por meio da chamada criptografia TLS de túnel criptografado, usando um URL que comece com https:// em vez de http:// (em muitos navegadores, você verá um cadeado verde ao lado da barra de endereços quando https:// for usado). Essa opção deve ser disponibilizada pelo administrador do site visitado, e esta página explica o que você pode fazer.

Se estiver ativando conexões HTTPS pela primeira vez em seu site e ainda não tiver um certificado TLS, você tem três opções:

Peça ao Deflect para fazer tudo por você #

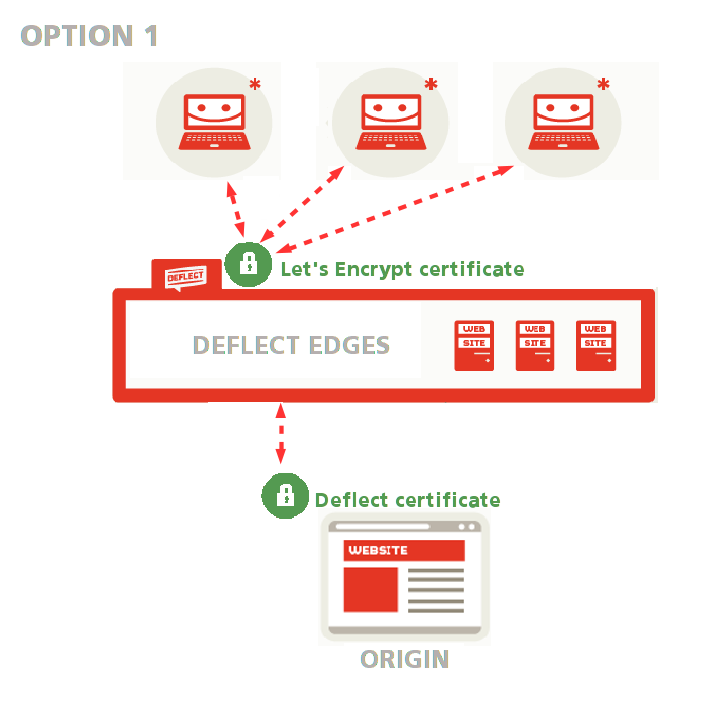

Você pode pedir ao Deflect para fazer tudo para você: geraremos um certificado Let’s Encrypt voltado para o público para criptografar as conexões entre seus leitores e as bordas do Deflect e um certificado de origem para proteger as conexões entre o Deflect e seu site (consulte a opção 1 no guia de configuração do certificado voltado para o público e a opção 1 no guia do Deflect Dashboard Control Panel).

Essa opção é recomendada se você não estiver familiarizado com o OpenSSL. As comunicações entre a borda pública e a borda de origem serão criptografadas e a borda poderá validar que está falando com o seu servidor e não com algum outro servidor que se faz passar pelo seu.

Gere seu certificado de origem e faça com que ele seja assinado pelo Deflect #

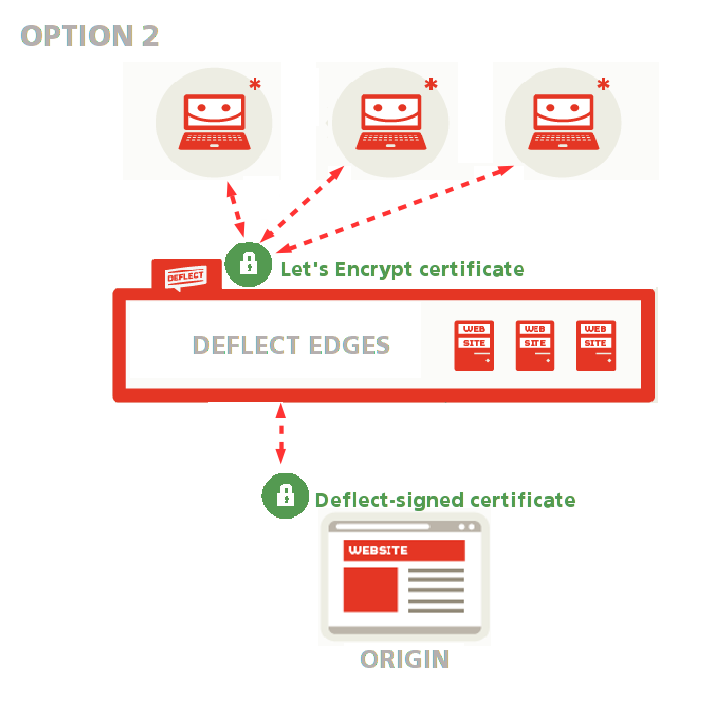

Se você se sentir confortável com o uso do OpenSSL, o Deflect gerará apenas um certificado Let’s Encrypt voltado para o público, enquanto você gera seu certificado de origem e o assina pelo Deflect para que as conexões entre as bordas e a origem possam ser validadas e o Deflect possa ter certeza de que está falando com seu servidor (consulte a opção 1 no guia de configuração do certificado voltado para o público e a opção 1 no guia do Deflect Dashboard Control Panel).

Essa é uma opção avançada, recomendada se você estiver familiarizado com o uso do OpenSSL e com a criação de uma solicitação de assinatura de certificado. Você não precisará compartilhar sua chave privada com o Deflect, e o Edge ainda poderá validar seu certificado de origem.

Gerar um certificado de origem autoassinado #

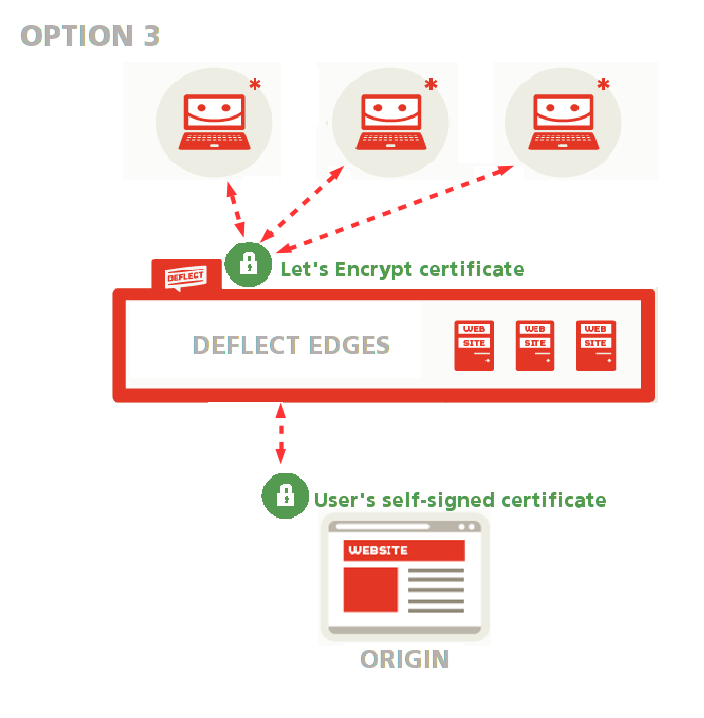

Você também pode gerar um certificado de origem autoassinado sem que ele seja assinado pelo Deflect. O Deflect gerará apenas um certificado Let’s Encrypt voltado para o público, enquanto as conexões entre o Deflect e seu site serão criptografadas por meio de seu próprio certificado autoassinado (consulte a opção 1 no guia de configuração do certificado voltado para o público).

Você pode escolher essa opção se preferir não compartilhar sua chave privada com ninguém, mas não tiver experiência com solicitações de assinatura de certificado. Todas as conexões serão criptografadas, mas o Deflect não poderá confirmar que o certificado realmente pertence a você.

Se o seu site já aceita conexões HTTPS e você tem um certificado TLS que gostaria de continuar usando, há duas opções:

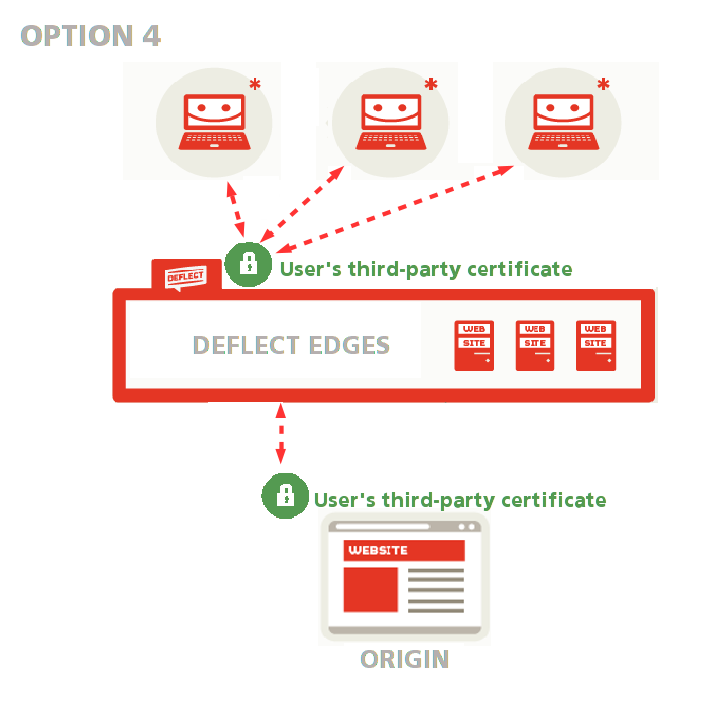

Fazer upload de um pacote de certificados TLS personalizado #

Carregue um pacote de certificado TLS personalizado – nesse caso, as conexões com o Deflect e as conexões entre o Deflect e o seu site serão criptografadas por meio do seu certificado TLS (consulte a opção 2 no guia de configuração do certificado voltado para o público).

Essa opção permite que você continue usando o certificado que já foi gerado, mas exige que você compartilhe sua chave privada com o Deflect.

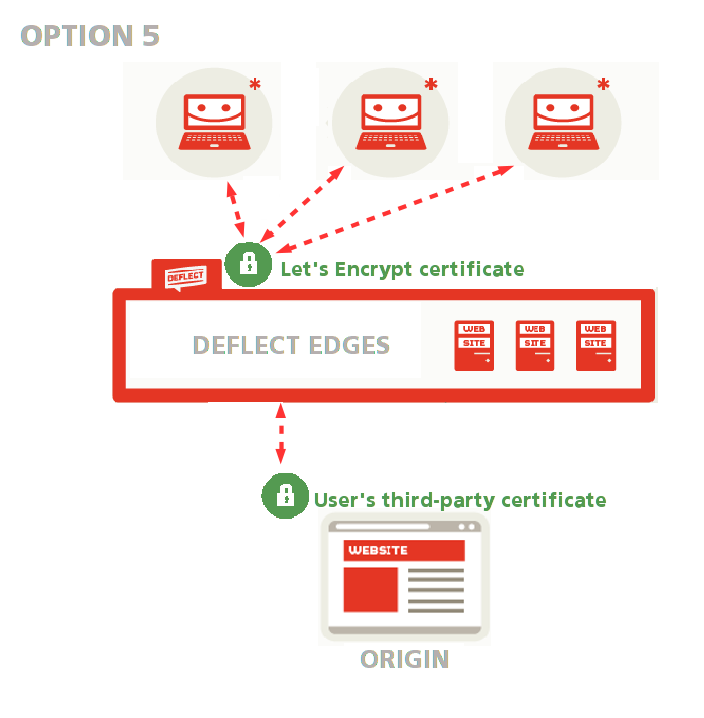

Use um certificado de terceiros em seu servidor de origem #

Peça ao Deflect para gerar um certificado Let’s Encrypt voltado para o público enquanto você usa seu certificado de terceiros como um certificado de origem (consulte a opção 1 no guia de configuração de certificados voltados para o público).

Essa opção permite que você continue usando o certificado que já gerou sem precisar compartilhar sua chave privada com ninguém.