La pestaña de seguridad incluye herramientas que pueden salvaguardar su sitio, mejorar la seguridad web sin necesidad de ninguna configuración adicional en su servidor original.

Autenticación #

Página protegida por contraseña #

La Página Protegida con Contraseña (antes llamada Admin Key) es una efectiva característica de seguridad que ayuda a salvaguardar su sitio web de bots, escáneres y accesos no autorizados. Coloca una página con contraseña delante de la ruta especificada, bloqueando el acceso público a la misma.

Ofrece funciones útiles como la desactivación de la caché para el administrador y un Super Pass, que permite la exención de bloqueos y desafíos. Por lo tanto, Deflect recomienda encarecidamente utilizar esta función.

Para activar esta función, cree una contraseña única que no se utilice en ninguna otra parte de su sitio web, e introduzca la ruta de acceso a la sección editorial de su sitio web. Deberá compartir esta contraseña de forma segura con otros editores del sitio web. Puede cambiar esta contraseña en cualquier momento en Deflect.

El camino común a proteger incluye:

- WordPress: /wp-admin

- Drupal: /admin

- Joomla: /administrador

La página protegida con contraseña admite la coincidencia de comodines por defecto, sin necesidad de asteriscos (*).

Las rutas se buscarán por prefijo. Por ejemplo, si define /protected en esta sección, se protegerán automáticamente todas las rutas que empiecen por este prefijo. Consulte Excepciones de páginas protegidas con contraseña si desea excluir determinadas rutas.

No incluya cadenas de consulta (?) ni fragmentos (#) en la ruta. Si la ruta contiene caracteres no ASCII, codifíquelos con URL.

Página adicional protegida por contraseña #

Una vez que hayas activado la Página Protegida con Contraseña, puedes especificar rutas adicionales para salvaguardarla. Esta función es muy útil si tienes varios paneles de administración o una página de desarrollo que quieres mantener en privado.

La página adicional protegida por contraseña admite la coincidencia de comodines por defecto, sin necesidad de asteriscos (*).

Las rutas se buscarán por prefijo. Por ejemplo, si define /protected en esta sección, se protegerán automáticamente todas las rutas que empiecen por este prefijo. Consulte Excepciones de páginas protegidas con contraseña si desea excluir determinadas rutas.

No incluya cadenas de consulta (?) ni fragmentos (#) en la ruta. Si la ruta contiene caracteres no ASCII, codifíquelos con URL.

Excepciones de páginas protegidas con contraseña #

Definir rutas para excluirlas de la protección por contraseña. Útil cuando ciertas rutas bajo una página protegida deben ser accedidas por API. Por ejemplo, la siguiente ruta en WordPress:

/wp-admin/admin-ajax.phpLas excepciones de las páginas protegidas por contraseña no admiten comodines, por lo que le rogamos que no incluya asteriscos (*) en la ruta. Todas las rutas deben coincidir exactamente con lo que pretende excluir de una página protegida por contraseña.

Página protegida con contraseña Expiración de la sesión #

Define el tiempo que una sesión de página protegida por contraseña permanece activa antes de requerir la contraseña de nuevo. Por defecto, se establece en 345600 minutos (4 días).

Página protegida por contraseña Tipo de sesión #

Vincula la sesión de las páginas protegidas con contraseña al navegador (User-Agent) en lugar de a la dirección IP del usuario. Esto ayuda a evitar problemas a los usuarios con IPs cambiantes, como los de redes móviles o VPNs.

Challenger #

Protección adicional #

Cuando un ataque DDoS no es mitigado automáticamente por las reglas de Deflect y empieza a tener un impacto negativo en su servidor, puede activar la Protección Adicional (también conocida como Challenger). Ayudará a Deflect a distinguir entre los lectores reales del sitio web (que utilizan un navegador web) y los bots automatizados.

Challenger hace esto sirviendo a todos los que solicitan acceso al sitio web un reto matemático en JavaScript. El navegador resuelve el reto y devuelve su respuesta. La mayoría de los robots no pueden hacer esto. Cuando se ha resuelto un reto, Deflect devuelve una cookie al navegador del lector. Durante las siguientes 24 horas no se requerirán más retos de este lector.

La protección Challenger puede activarse inmediatamente para bloquear el acceso de bots a su sitio web. Sin embargo, puede afectar a los lectores que no tengan activado JavaScript. También puede bloquear algunas arañas o rastreadores de motores de búsqueda. Sólo debe activarse si su sitio está siendo realmente atacado.

Protección adicional IP Allowlist #

Puede definir una lista de direcciones IP que no serán sometidas a JavaScript Challenger. Sin embargo, esto no significa que estas IPs nunca serán baneadas. Más bien, implica que estas IPs seleccionadas no serán desafiadas cuando todos los visitantes del sitio sean sometidos a la configuración antes mencionada. Esto puede ser necesario para ciertos sistemas de monitoreo, clientes API, etc. Sin embargo, estas IPs pueden ser bloqueadas si muestran un comportamiento sospechoso, como emitir un número excesivo de peticiones.

Por favor, incluya sólo direcciones IPv4, o IPv4 en formato CIDR.

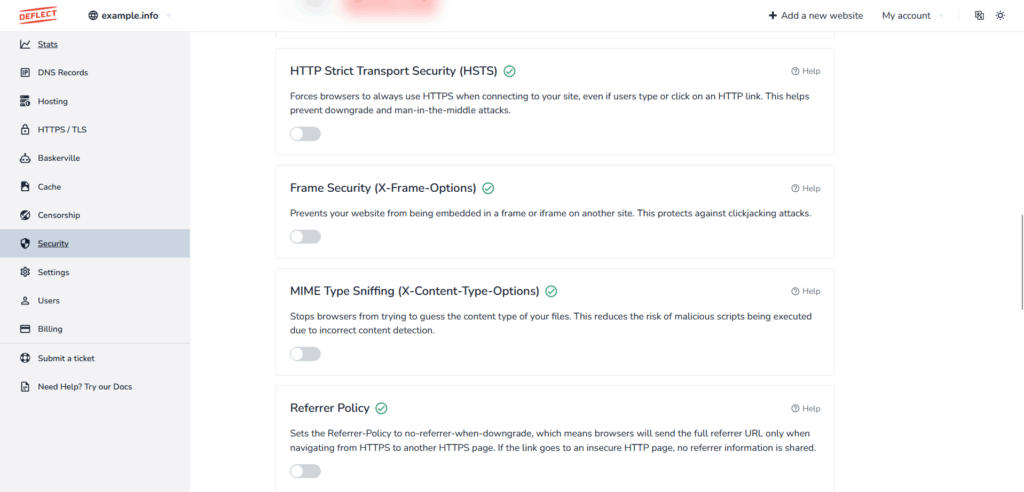

Cabeceras de seguridad #

Seguridad estricta de transporte HTTP (HSTS) #

HTTP Strict Transport Security es una cabecera de seguridad que indica a los agentes de usuario y navegadores web que sólo accedan al servidor de forma segura a través de HTTPS. Esto significa que incluso si un usuario intenta acceder a la página del servidor a través de HTTP, el navegador utilizará automáticamente una conexión segura HTTPS en su lugar. Esto ayuda a reducir el riesgo de ataques “man-in-the-middle”.

Al activar esta función, Deflect enviará el encabezado HSTS a todas las respuestas, obligando a los navegadores a utilizar siempre HTTPS al conectarse a su sitio, incluso si los usuarios escriben o hacen clic en un enlace HTTP. Esto ayuda a prevenir ataques de downgrade y man-in-the-middle.

Una vez que un servidor web habilita el encabezado HSTS, resulta difícil deshabilitarlo porque el servidor implementa un valor ‘max-age’ de un año. Aunque Deflect deje de enviar el encabezado HSTS, los navegadores que hayan accedido previamente al sitio mientras el encabezado HSTS estaba habilitado seguirán aplicando la conexión HTTPS segura hasta que se agote el valor ‘max-age’. Esto hace que la desactivación de HSTS sea un proceso complejo que requiere la expiración de la “edad máxima” especificada o el restablecimiento manual de la configuración de HSTS en navegadores individuales.

Seguridad de la trama (X-Frame-Options) #

La cabecera de respuesta HTTP X-Frame-Options se utiliza para indicar si se debe permitir o no a un navegador mostrar una página web en los siguientes elementos HTML. Se utiliza para evitar ataques de clickjacking, al no permitir que la página se muestre en un marco a menos que se haya permitido explícitamente.

<frame>

<iframe>

<embed>

<object> Al activar esta opción, Deflect enviará X-Frame-Options a SAMEORIGIN en todas las respuestas. Esto significa que la página web sólo puede mostrarse si todos los marcos padre poseen el mismo origen que la página web.

Olfateo de tipos MIME (X-Content-Type-Optoins) #

La cabecera de seguridad X-Content-Type-Options se utiliza para protegerse de ataques como el Mimetypes Sniffing. El único valor definido, “nosniff”, impide que los navegadores web husmeen contenidos o tipos MIME, garantizando que los archivos no se ejecuten como scripts o HTML si tienen un tipo MIME que no sea script.

Al activar esta opción, Deflect enviará cabeceras X-Content-Type-Optoins en todas las respuestas.

Política de remisión #

La cabecera Referrer-Policy es una cabecera HTTP que controla cuánta información de referencia (como la URL de la página anterior) debe incluirse en las solicitudes. Esto es útil en situaciones en las que la privacidad es una preocupación, ya que permite a un sitio web controlar cuánta información sobre el historial de navegación del usuario se pasa al servidor.

Activar esta opción hará que Deflect envíe el encabezado Referrer-Policy a no-referrer-when-downgrade en todas las respuestas, lo que significa que los navegadores enviarán la URL de referencia completa sólo cuando naveguen de HTTPS a otra página HTTPS. Si el enlace va a una página HTTP insegura, no se compartirá ninguna información de referencia.

Protección XSS (X-XSS-Protection) #

Al activar esta opción, Deflect enviará el encabezado X-XSS-Protection con el valor “1; mode=block”. Activa la protección básica del navegador contra algunos tipos de ataques de secuencias de comandos en sitios cruzados (XSS). Aunque es posible que los navegadores modernos ya no dependan de este encabezado, añade una capa adicional de defensa.

Política de seguridad de contenidos (CSP) #

El encabezado Content-Security-Policy permite a los administradores web controlar qué recursos puede cargar un navegador, lo que ayuda a prevenir ataques XSS y de otro tipo.

Al activar esta función, Deflect enviará el encabezado Content-Security-Policy en todas las respuestas.

Debe tener cuidado al configurar CSP. Cualquier error podría impedir recursos vitales necesarios para el funcionamiento de su sitio web. Para evitar posibles daños debidos a reglas incompletas, le sugerimos que active el modo Sólo informe de prueba para depuración. Esto utiliza la Content-Security-Policy-Report-Only que registra cualquier violación en las herramientas de desarrollo del navegador pero no aplica la política.

Seguridad en WordPress #

Esta función está diseñada para proteger los sitios de WordPress que pueden ser vulnerables a bots y escáneres. Restringe el acceso público a los puntos finales sensibles de WordPress, entre los que se incluyen:

- Denegar el acceso público a /wp-json

- Denegar el acceso público a /xmlrpc.php

Lista de bloqueo IP #

Introduzca la lista de IPs que serán bloqueadas por Deflect. Una IP bloqueada sólo se encontrará con una página de error 403, ya que no tendrá acceso a su sitio.

Por favor, incluya sólo direcciones IPv4, o IPv4 en formato CIDR.