L’onglet sécurité comprend des outils qui peuvent protéger votre site, améliorer la sécurité web sans nécessiter d’installation supplémentaire sur votre serveur d’origine.

Authentification #

Page protégée par un mot de passe #

La page protégée par un mot de passe (anciennement appelée clé d’administration) est une fonction de sécurité efficace qui permet de protéger votre site web contre les robots, les scanners et les accès non autorisés. Elle place une page protégée par un mot de passe devant le chemin d’accès spécifié, bloquant ainsi l’accès public à ce dernier.

Il offre des fonctionnalités utiles telles que la désactivation du cache pour l’administrateur et un Super Pass, qui permet de s’affranchir du blocage et des défis. Il est donc fortement recommandé par Deflect d’utiliser cette fonctionnalité.

Pour activer cette fonctionnalité, veuillez créer un mot de passe unique qui n’est utilisé nulle part ailleurs sur votre site web, ainsi que le chemin d’accès à la section éditoriale de votre site web. Vous devrez partager ce mot de passe en toute sécurité avec les autres éditeurs du site. Vous pouvez modifier ce mot de passe à tout moment sur Deflect.

Le chemin commun à protéger comprend

- WordPress : /wp-admin

- Drupal : /admin

- Joomla : /administrateur

La page protégée par un mot de passe prend en charge par défaut les caractères génériques, sans qu’il soit nécessaire d’utiliser des astérisques (*).

Les chemins d’accès sont classés par préfixe. Par exemple, la définition de /protected dans cette section protégera automatiquement tous les chemins commençant par ce préfixe. Si vous souhaitez exclure certains chemins d’accès, veuillez consulter la section Exceptions relatives aux pages protégées par un mot de passe.

Veuillez ne pas inclure de chaîne de requête ( ?) ni de fragment (#) dans le chemin d’accès. Pour les chemins contenant des caractères non ASCII, veuillez les encoder dans l’URL.

Page supplémentaire protégée par un mot de passe #

Une fois que vous avez activé la page protégée par un mot de passe, vous pouvez spécifier des chemins d’accès supplémentaires pour la protection. Cette fonction est très utile si vous avez plusieurs panneaux d’administration ou une page de développement que vous souhaitez garder privée.

La page supplémentaire protégée par un mot de passe prend en charge par défaut les caractères génériques, sans qu’il soit nécessaire d’utiliser des astérisques (*).

Les chemins d’accès sont classés par préfixe. Par exemple, la définition de /protected dans cette section protégera automatiquement tous les chemins commençant par ce préfixe. Si vous souhaitez exclure certains chemins d’accès, veuillez consulter la section Exceptions relatives aux pages protégées par un mot de passe.

Veuillez ne pas inclure de chaîne de requête ( ?) ni de fragment (#) dans le chemin d’accès. Pour les chemins contenant des caractères non ASCII, veuillez les encoder dans l’URL.

Exceptions aux pages protégées par un mot de passe #

Définir les chemins à exclure de la protection par mot de passe. Utile lorsque certains chemins sous une page protégée doivent être accessibles par API. Par exemple, le chemin suivant dans WordPress :

/wp-admin/admin-ajax.phpLes exceptions relatives aux pages protégées par un mot de passe ne prennent pas en charge les caractères génériques; veuillez donc vous abstenir d’inclure des astérisques (*) dans votre chemin d’accès. Tous les chemins d’accès doivent correspondre exactement à ce que vous souhaitez exclure d’une page protégée par un mot de passe.

Page protégée par un mot de passe Expiration de la session #

Définit la durée pendant laquelle une session de page protégée par un mot de passe reste active avant que le mot de passe ne soit à nouveau requis. Par défaut, la valeur est de 345600 minutes (4 jours).

Page protégée par un mot de passe Type de session #

Pour les pages protégées par un mot de passe, la session est liée au navigateur (User-Agent) plutôt qu’à l’adresse IP de l’utilisateur. Cela permet d’éviter les problèmes pour les utilisateurs dont l’adresse IP change, comme ceux qui utilisent des réseaux mobiles ou des VPN.

Challenger #

Protection supplémentaire #

Lorsqu’une attaque DDoS n’est pas automatiquement atténuée par les règles Deflect et commence à avoir un impact négatif sur votre serveur, vous pouvez activer la Protection supplémentaire (alias Challenger). Cela aidera Deflect à distinguer les vrais lecteurs de sites web (qui utilisent un navigateur web) des bots automatisés.

Pour ce faire, Challenger propose à tous ceux qui demandent l’accès au site web un défi mathématique en JavaScript. Le navigateur résout le défi et renvoie sa réponse. La plupart des robots ne peuvent pas faire cela. Lorsqu’un défi a été résolu, Deflect renvoie un cookie au navigateur du lecteur. Aucun autre défi n’est demandé à ce lecteur pendant les 24 heures suivantes.

La protection Challenger peut être activée immédiatement pour empêcher les robots d’accéder à votre site web. Cependant, elle peut avoir un impact sur les lecteurs qui n’ont pas activé JavaScript. Elle peut également bloquer certains robots d’indexation de moteurs de recherche. Elle ne doit être activée que si votre site est réellement attaqué.

Protection supplémentaire Liste d’autorisations IP #

Vous pouvez définir une liste d’adresses IP qui ne seront pas soumises à JavaScript Challenger. Toutefois, cela ne signifie pas que ces adresses IP ne seront jamais interdites. Cela signifie plutôt que ces adresses IP sélectionnées ne seront pas contestées lorsque tous les visiteurs du site seront soumis au paramètre susmentionné. Cela peut être nécessaire pour certains systèmes de surveillance, clients API, etc. Néanmoins, ces IP peuvent toujours être bloquées si elles présentent un comportement suspect, comme l’émission d’un nombre excessif de requêtes.

N’indiquez que des adresses IPv4 ou IPv4 au format CIDR.

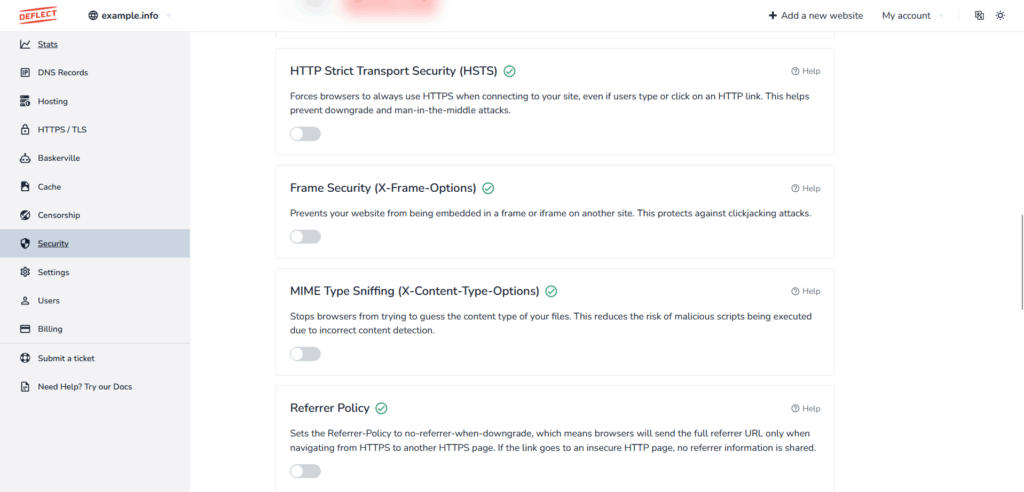

En-têtes de sécurité #

HTTP Strict Transport Security (HSTS) #

HTTP Strict Transport Security est un en-tête de sécurité qui indique aux agents utilisateurs et aux navigateurs web de n’accéder au serveur de manière sécurisée que par HTTPS. Cela signifie que même si un utilisateur tente d’accéder à la page du serveur via HTTP, le navigateur utilisera automatiquement une connexion HTTPS sécurisée. Cela permet de réduire le risque d’attaques de type « man-in-the-middle ».

En activant cette fonctionnalité, Deflect enverra l’en-tête HSTS à toutes les réponses, forçant les navigateurs à toujours utiliser HTTPS lorsqu’ils se connectent à votre site, même si les utilisateurs tapent ou cliquent sur un lien HTTP. Cela permet d’éviter les attaques de type « downgrade » et « man-in-the-middle ».

Une fois qu’un serveur web active l’en-tête HSTS, il devient difficile de le désactiver car le serveur met en œuvre une valeur « max-age » d’un an. Même si Deflect cesse d’envoyer l’en-tête HSTS, les navigateurs qui ont précédemment accédé au site alors que l’en-tête HSTS était activé continueront à appliquer la connexion HTTPS sécurisée jusqu’à ce que la valeur « max-age » soit épuisée. Cela fait de la désactivation de HSTS un processus complexe nécessitant l’expiration de la valeur « max-age » spécifiée ou la réinitialisation manuelle des paramètres HSTS sur les différents navigateurs.

Sécurité du cadre (X-Frame-Options) #

L’en-tête de réponse HTTP X-Frame-Options est utilisé pour indiquer si un navigateur doit être autorisé ou non à rendre une page web dans les éléments HTML suivants. Cela permet de prévenir les attaques par détournement de clics, en n’autorisant pas l’affichage de la page dans un cadre à moins qu’elle n’y soit explicitement autorisée.

<frame>

<iframe>

<embed>

<object> En activant cette option, Deflect enverra X-Frame-Options à SAMEORIGIN sur toutes les réponses. Cela signifie que la page web ne peut être affichée que si tous les cadres parents ont la même origine que la page web.

Reniflage de type MIME (X-Content-Type-Optoins) #

L’en-tête de sécurité X-Content-Type-Options est utilisé pour se protéger contre les attaques telles que le reniflage de type MIME. La seule valeur définie, « nosniff », empêche les navigateurs web de renifler le contenu ou le type MIME, ce qui garantit que les fichiers ne sont pas exécutés en tant que scripts ou HTML s’ils ont un type MIME non script.

En activant cette option, Deflect enverra des en-têtes X-Content-Type-Optoins sur toutes les réponses.

Politique de référencement #

L’en-tête Referrer-Policy est un en-tête HTTP qui contrôle la quantité d’informations sur le référent (comme l’URL de la page précédente) à inclure dans les requêtes. Il est utile dans les situations où la vie privée est en jeu, car il permet à un site web de contrôler la quantité d’informations sur l’historique de navigation de l’utilisateur qui est transmise au serveur.

En activant cette option, Deflect enverra l’en-tête Referrer-Policy à no-referrer-when-downgrade sur toutes les réponses, ce qui signifie que les navigateurs n’enverront l’URL de référence complète que lorsqu’ils naviguent d’une page HTTPS à une autre page HTTPS. Si le lien mène à une page HTTP non sécurisée, aucune information de référence n’est partagée.

Protection contre les XSS (X-XSS-Protection) #

En activant cette option, Deflect enverra l’en-tête X-XSS-Protection avec la valeur « 1 ; mode=block ». Il permet une protection de base du navigateur contre certains types d’attaques de type cross-site scripting (XSS). Bien que les navigateurs modernes ne s’appuient plus sur cet en-tête, il ajoute une couche supplémentaire de défense.

Politique de sécurité du contenu (PSC) #

L’en-tête Content-Security-Policy permet aux administrateurs web de contrôler les ressources qu’un navigateur peut charger, ce qui contribue à prévenir les attaques de type XSS et autres.

En activant cette fonctionnalité, Deflect enverra l’en-tête Content-Security-Policy sur toutes les réponses.

Vous devez faire preuve de prudence lors de l’installation de CSP. Toute erreur pourrait empêcher l’utilisation des ressources vitales nécessaires au fonctionnement de votre site web. Pour éviter tout dommage potentiel dû à des règles incomplètes, nous vous suggérons d’activer le mode Rapport de test uniquement pour le débogage. Ce mode utilise le rapport Content-Security-Policy-Report-Only qui enregistre toute violation dans les outils de développement du navigateur, mais n’applique pas la politique.

Sécurité de WordPress #

Cette fonction est conçue pour protéger les sites WordPress qui peuvent être vulnérables aux robots et aux scanners. Elle limite l’accès du public aux points d’extrémité sensibles de WordPress, qui incluent :

- Interdire l’accès public à /wp-json

- Interdire l’accès public à /xmlrpc.php

Liste de blocage IP #

Entrez la liste des IP à bloquer par Deflect. Une IP bloquée ne rencontrera qu’une page d’erreur 403 car elle n’aura pas accès à votre site.

N’indiquez que des adresses IPv4 ou IPv4 au format CIDR.