Lorsque quelqu’un visite votre site web en entrant une URL commune commençant par http://, ses identifiants et mots de passe ainsi que d’autres données confidentielles peuvent être interceptés par des tiers indésirables. Des attaquants fortement motivés peuvent même modifier les pages visitées pour tenter d’injecter des logiciels malveillants dans les navigateurs de vos utilisateurs.

De telles menaces peuvent être évitées en permettant à vos lecteurs d’accéder à votre site web par le biais d’un tunnel crypté ( cryptage TLS), en utilisant une URL commençant par https:// au lieu de http:// (dans de nombreux navigateurs, vous verrez un cadenas vert à côté de la barre d’adresse lorsque https:// est utilisé). Cette option doit être mise à disposition par l’administrateur du site web visité, et cette page explique ce que vous pouvez faire.

Si vous activez les connexions HTTPS pour la première fois sur votre site web et que vous n’avez pas encore de certificat TLS, vous avez trois options :

Demandez à Deflect de tout faire pour vous #

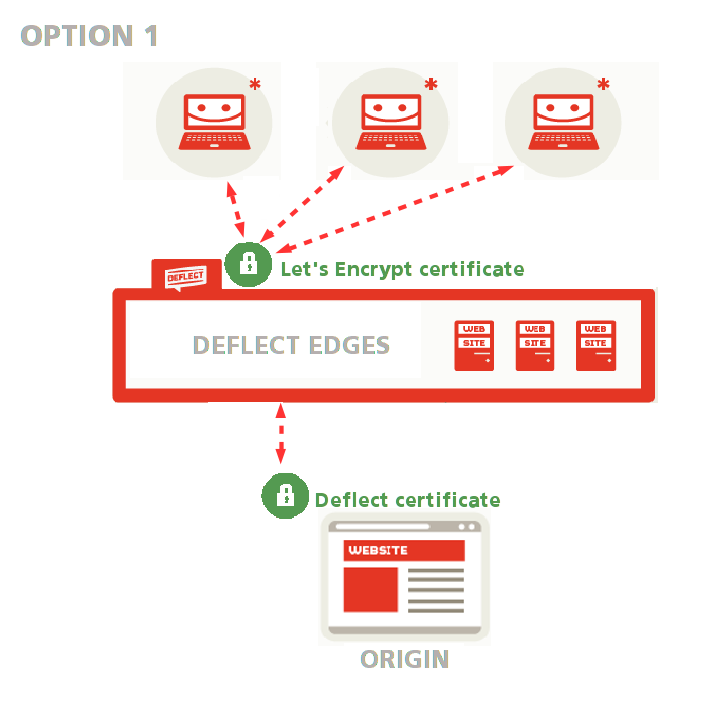

Vous pouvez demander à Deflect de tout faire pour vous : nous générerons un certificat Let’s Encrypt pour chiffrer les connexions entre vos lecteurs et les bords de Deflect, et un certificat d’origine pour sécuriser les connexions entre Deflect et votre site web (voir l’option 1 dans le guide de configuration du certificat pour le public et l’option 1 dans le guide du panneau de contrôle Deflect Dashboard).

Cette option est recommandée si vous n’êtes pas familiarisé avec OpenSSL. Les communications public-edge et edge-origin seront cryptées et l’edge pourra valider qu’il parle à votre serveur plutôt qu’à un autre serveur se faisant passer pour le vôtre.

Générer votre certificat d’origine et le faire signer par Deflect #

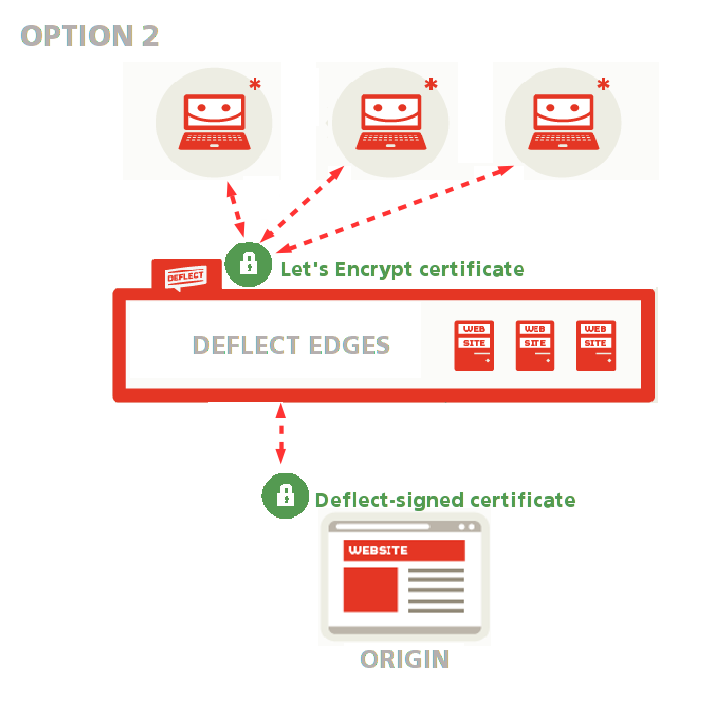

Si vous vous sentez à l’aise avec OpenSSL, Deflect ne générera qu’un certificat Let’s Encrypt orienté vers le public, tandis que vous générerez votre certificat d’origine et le ferez signer par Deflect afin que les connexions entre les bords et l’origine puissent être validées et que Deflect puisse être sûr qu’il parle à votre serveur (voir l’option 1 dans le guide de configuration du certificat orienté vers le public et l’option 1 dans le guide du panneau de configuration du tableau de bord Deflect).

Il s’agit d’une option avancée, recommandée si vous êtes à l’aise avec l’utilisation d’OpenSSL et la création d’une demande de signature de certificat. Vous n’aurez pas besoin de partager votre clé privée avec Deflect, et l’interface sera toujours en mesure de valider votre certificat d’origine.

Générer un certificat d’origine auto-signé #

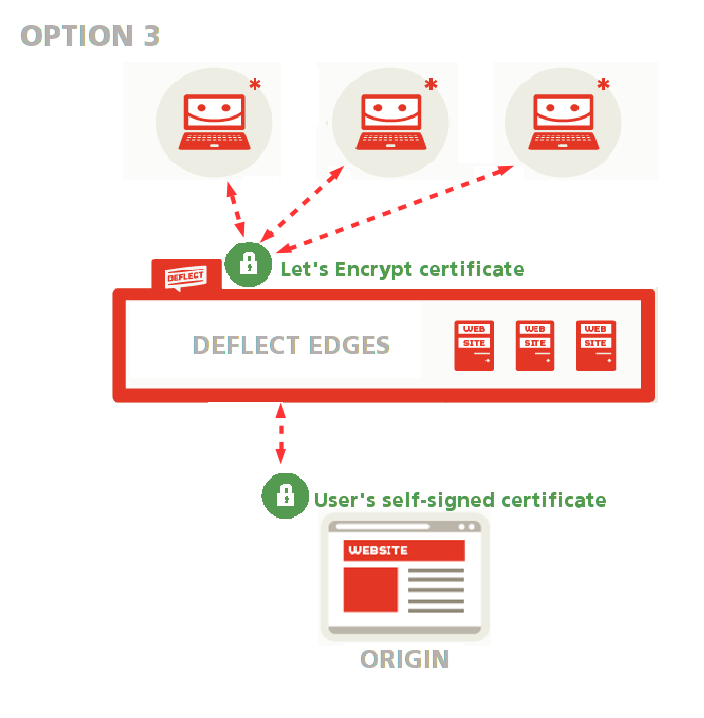

Vous pouvez également générer un certificat d’origine auto-signé sans le faire signer par Deflect. Deflect ne générera qu’un certificat Let’s Encrypt orienté vers le public, tandis que les connexions entre Deflect et votre site web seront cryptées par votre propre certificat auto-signé (voir l’option 1 dans le guide de configuration du certificat orienté vers le public).

Vous pouvez choisir cette option si vous préférez ne pas partager votre clé privée avec qui que ce soit, mais que vous n’avez pas d’expérience avec les demandes de signature de certificats. Toutes les connexions seront cryptées, mais Deflect ne sera pas en mesure de confirmer que le certificat vous appartient réellement.

Si votre site web accepte déjà les connexions HTTPS et que vous disposez d’un certificat TLS que vous souhaitez continuer à utiliser, vous avez deux possibilités :

Télécharger un paquet de certificats TLS personnalisé #

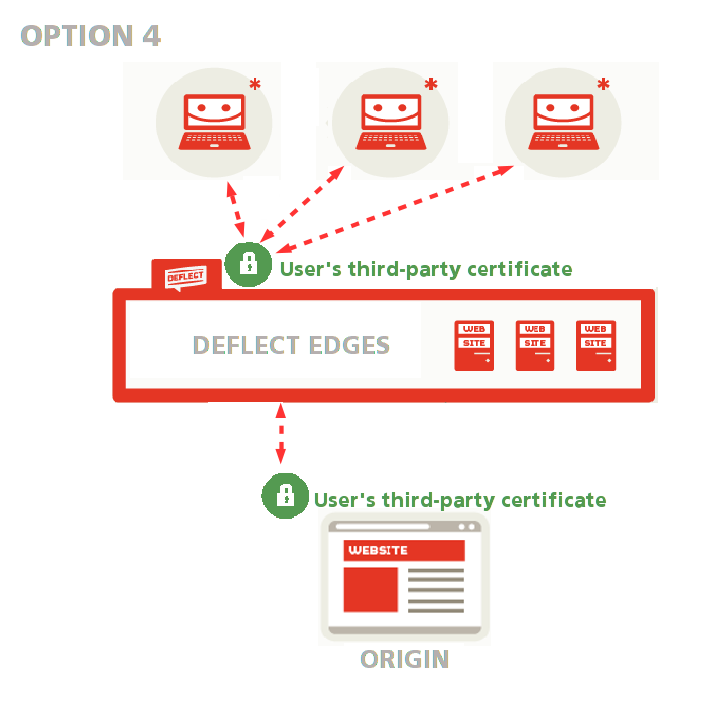

Télécharger un paquet de certificats TLS personnalisé – dans ce cas, les connexions vers Deflect et les connexions entre Deflect et votre site web seront cryptées par votre certificat TLS (voir l’option 2 dans le guide de configuration des certificats publics).

Cette option vous permet de continuer à utiliser le certificat que vous avez déjà généré, mais vous oblige à partager votre clé privée avec Deflect.

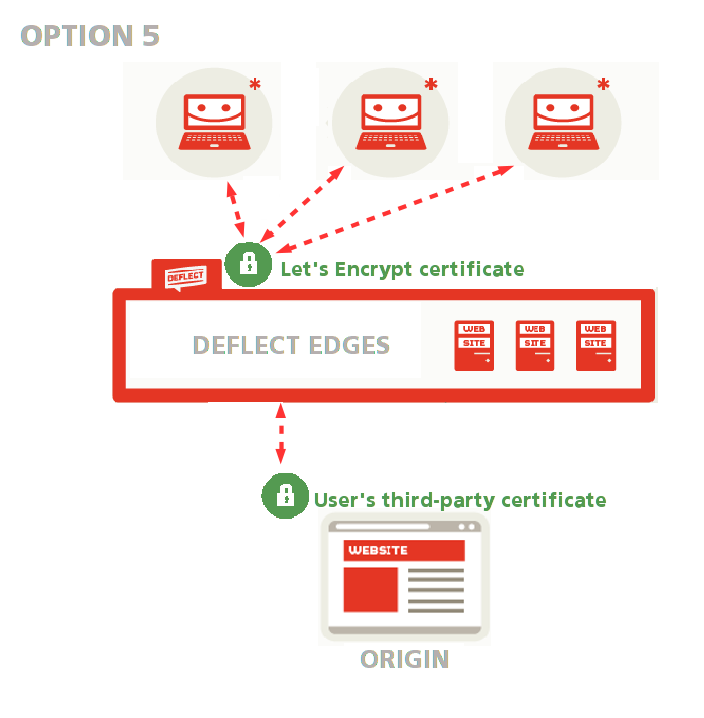

Utiliser un certificat tiers sur votre serveur d’origine #

Demandez à Deflect de générer un certificat Let’s Encrypt orienté vers le public pendant que vous utilisez votre certificat tiers comme certificat d’origine (voir l’option 1 dans le guide de configuration des certificats orientés vers le public).

Cette option vous permet de continuer à utiliser le certificat que vous avez déjà généré sans devoir partager votre clé privée avec qui que ce soit.