Normalement, lorsque deux ordinateurs communiquent de manière sécurisée, sans service proxy de mise en cache comme Deflect, le client (par exemple un navigateur) demande le certificat TLS du serveur, vérifie qu’il a confiance dans le certificat, puis chiffre la connexion à l’aide de celui-ci.

Les FAI, les entreprises et les gouvernements – ceux qui possèdent les réseaux, ou tout autre acteur situé entre le client et le serveur – ne peuvent pas voir ce qui se trouve à l’intérieur de la communication.

C’est une bonne solution pour éviter les intrusions mal intentionnées entre vos lecteurs et votre site web, mais elle va clairement à l’encontre de l’objectif de la mise en cache distribuée. En effet, le serveur proxy de mise en cache, comme les autres parties intermédiaires, n’a pas accès aux données cryptées et n’est donc pas en mesure de les mettre en cache.

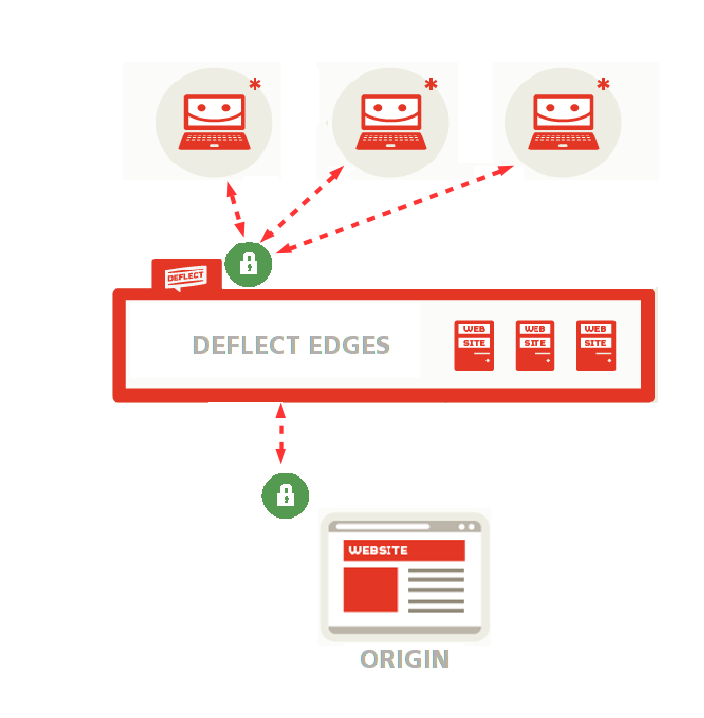

Pour résoudre ce problème, Deflect a mis au point un système qui crée deux tunnels cryptés au lieu d’un seul – l’un pour la connexion entre le public et les bords de Deflect où votre site web est mis en cache, l’autre pour la connexion entre le réseau Deflect et votre site web réel (origine).

Deflect offre plusieurs options pour crypter les connexions à votre site web, et peut générer des certificats TLS à la fois pour crypter les connexions entre vos lecteurs et les bords de Deflect (certificats face au public) et entre les bords et votre site web (certificats d’origine).

Deflect génère des certificats TLS publics par l’intermédiaire de Let’s Encrypt, une autorité de certification (AC) lancée en 2015 et cofondée par l’Electronic Frontier Foundation qui émet des certificats SSL gratuits et faciles à installer dans le but explicite de faciliter et de répandre l’utilisation de la cryptographie sur le web.

Étant donné que les certificats Let’s Encrypt doivent être renouvelés fréquemment (tous les trois mois), Deflect utilise des certificats d’origine plus durables signés par sa propre autorité de certification pour crypter les connexions entre les bords et votre serveur web.

Bien entendu, si vous disposez déjà d’un certificat TLS, vous pouvez l’utiliser pour crypter les connexions entre Deflect et votre site web (certificat d’origine) ainsi qu’entre le public et les bords (certificat orienté vers le public), mais dans ce dernier cas, vous devrez partager votre clé TLS privée avec nous.

Si vous préférez ne le partager avec personne, nous pouvons générer un certificat Let’s Encrypt pour crypter les connexions qui atteignent l’un des bords Deflect, tandis que les connexions entre les bords Deflect et votre serveur web seront cryptées par votre propre certificat.

Si vous n’êtes pas familier avec TLS mais que vous pensez que crypter les connexions à votre site web est une bonne idée, nous sommes prêts à vous aider ! Contactez-nous via le tableau de bord Deflect et nous chercherons une solution qui puisse vous convenir.