Normalmente, cuando dos ordenadores se comunican de forma segura, sin un servicio proxy de caché como Deflect, el cliente (por ejemplo, un navegador) solicita el certificado TLS del servidor, comprueba que confía en el certificado y, a continuación, cifra la conexión utilizándolo.

Los ISP, las empresas y los gobiernos -los propietarios de las redes o cualquier otro actor situado en medio entre el cliente y el servidor- no pueden ver lo que hay dentro de la comunicación.

Esta es una buena solución para evitar intrusiones malintencionadas entre sus lectores y su sitio web, pero contradice claramente el propósito de la caché distribuida. Esto se debe a que el servidor proxy de caché, al igual que otras partes intermedias, no tiene acceso a los datos cifrados y, por tanto, no puede almacenarlos en caché.

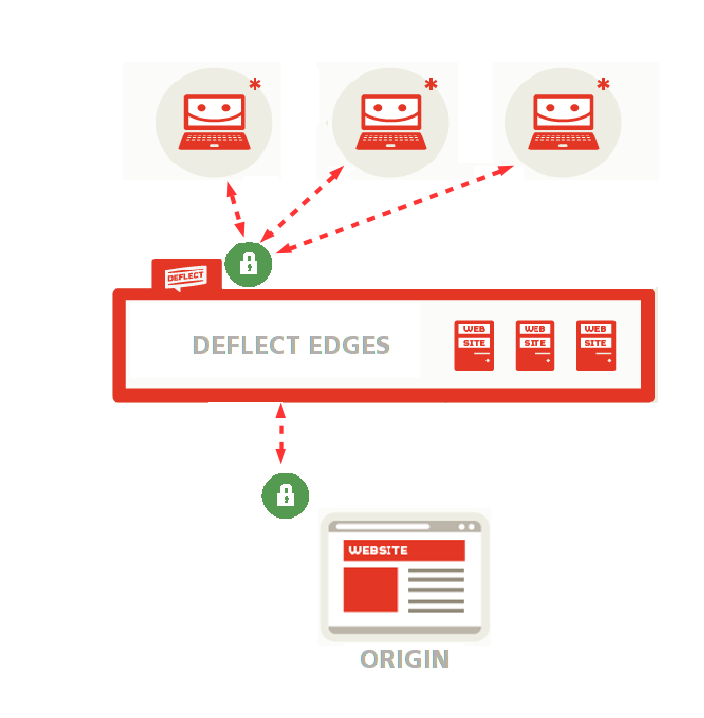

Para superar este problema, Deflect ha desarrollado un sistema que crea dos túneles cifrados en lugar de uno solo: uno para la conexión entre el público y los bordes de Deflect donde se almacena en caché su sitio web, y otro para la conexión entre la red de Deflect y su sitio web real (origen).

Deflect ofrece varias opciones para cifrar las conexiones a su sitio web, y puede generar certificados TLS tanto para cifrar las conexiones entre sus lectores y los bordes de Deflect (certificados de cara al público) como entre los bordes y su sitio web (certificados de origen).

Deflect genera certificados TLS de cara al público a través de Let’s Encrypt, una autoridad de certificación (CA) lanzada en 2015 y cofundada por la Electronic Frontier Foundation que emite certificados SSL gratuitos y fáciles de instalar con el objetivo explícito de facilitar y difundir el uso de la criptografía web.

Dado que los certificados Let’s Encrypt deben renovarse con frecuencia (cada tres meses), para cifrar las conexiones entre los bordes y su servidor web Deflect utiliza certificados de origen de mayor duración firmados por su propia autoridad de certificación.

Por supuesto, si ya dispone de un certificado TLS, puede utilizarlo para cifrar las conexiones entre Deflect y su sitio web (certificado de origen), así como entre el público y los bordes (certificado de cara al público), pero en este último caso tendrá que compartir su clave TLS privada con nosotros.

Si prefiere no compartirlo con nadie, podemos generar un certificado Let’s Encrypt para cifrar las conexiones que lleguen a cualquiera de los bordes Deflect, mientras que las conexiones entre los bordes Deflect y su servidor web estarán cifradas por su propio certificado.

Si no está familiarizado con TLS pero cree que cifrar las conexiones a su sitio web es una buena idea, ¡estamos dispuestos a ayudarle! Póngase en contacto con nosotros a través del panel de control de Deflect y buscaremos una solución que pueda funcionar para usted.