Cuando alguien visita su sitio web introduciendo una URL común que empieza por http:// sus nombres de usuario y contraseñas y otros datos confidenciales pueden ser interceptados por terceros no deseados. Los atacantes fuertemente motivados pueden incluso alterar las páginas visitadas para intentar inyectar malware en los navegadores de sus usuarios.

Amenazas como éstas pueden prevenirse permitiendo a sus lectores acceder a su sitio web a través de un túnel cifrado TLS, utilizando una URL que empiece por https:// en lugar de http:// (en muchos navegadores verá un candado verde junto a la barra de direcciones cuando se utilice https:// ). Esta opción debe ser habilitada por el administrador del sitio web visitado, y en esta página se explica cómo hacerlo.

Si está habilitando conexiones HTTPS por primera vez en su sitio web y aún no dispone de un certificado TLS, tiene 3 opciones:

Pide a Deflect que lo haga todo por ti #

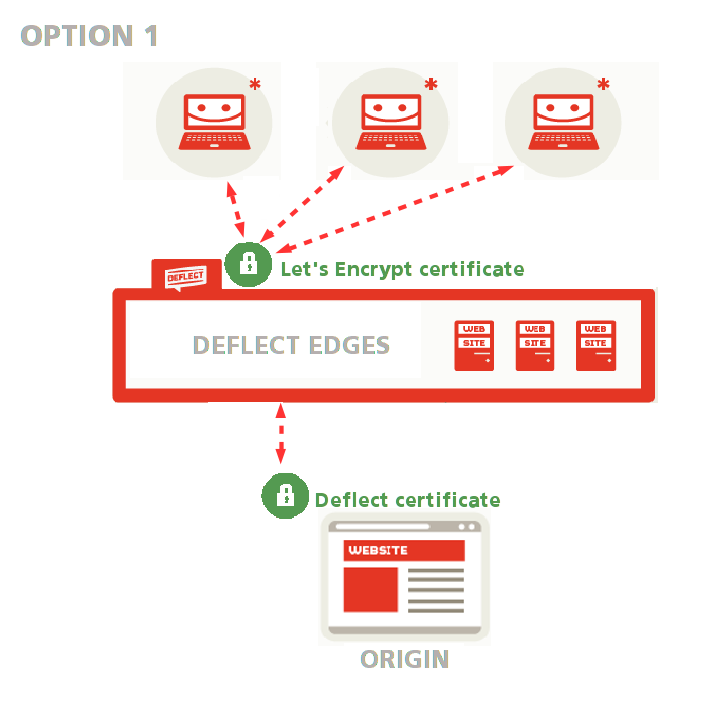

Puede pedir a Deflect que lo haga todo por usted: generaremos un certificado Let’s Encrypt de cara al público para cifrar las conexiones entre sus lectores y los bordes de Deflect, y un certificado de origen para proteger las conexiones entre Deflect y su sitio web (consulte la opción 1 en la guía de configuración del certificado de cara al público y la opción 1 en la guía del panel de control de Deflect).

Se recomienda esta opción si no está familiarizado con OpenSSL. Tanto las comunicaciones público-borde como borde-origen estarán encriptadas y el borde podrá validar que está hablando con su servidor y no con algún otro servidor suplantando al suyo.

Genere su certificado de origen y hágalo firmar por Deflect #

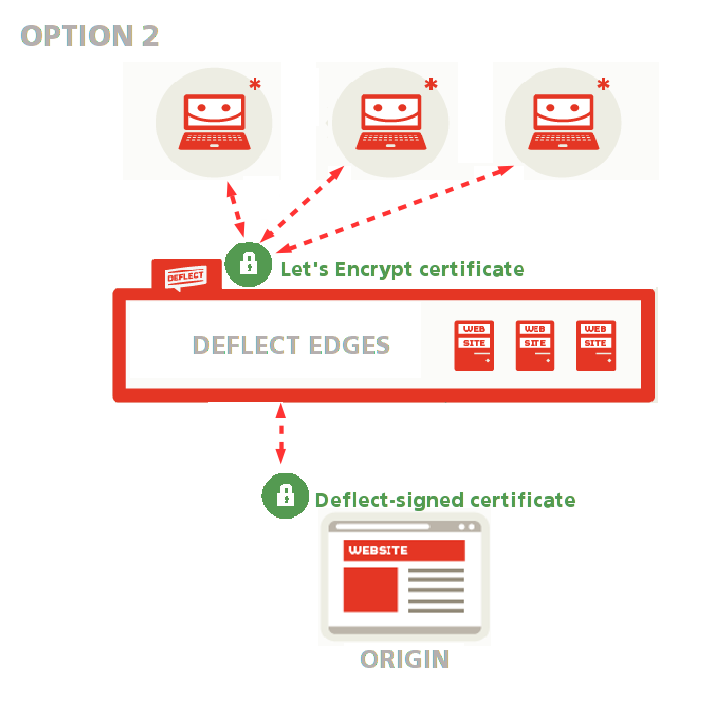

Si se siente cómodo utilizando OpenSSL, Deflect sólo generará un certificado Let’s Encrypt de cara al público, mientras que usted genera su certificado de origen y lo hace firmar por Deflect para que las conexiones entre los bordes y el origen puedan ser validadas y Deflect pueda estar seguro de que está hablando con su servidor (véase la opción 1 en la guía de configuración del certificado de cara al público y la opción 1 en la guía del panel de control de Deflect Dashboard).

Esta es una opción avanzada, recomendada si se siente cómodo utilizando OpenSSL y creando una solicitud de firma de certificado. No tendrá que compartir su clave privada con Deflect, y el borde seguirá siendo capaz de validar su certificado de origen.

Generar un certificado de origen autofirmado #

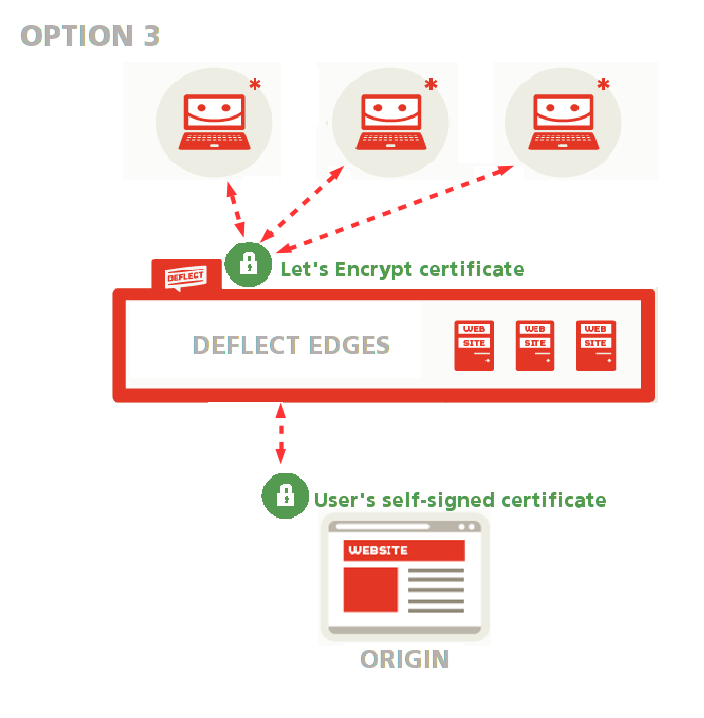

También puede generar un certificado de origen autofirmado sin que lo firme Deflect. Deflect solo generará un certificado Let’s Encrypt de cara al público, mientras que las conexiones entre Deflect y su sitio web se cifrarán a través de su propio certificado autofirmado (consulte la opción 1 de la guía de configuración del certificado de cara al público).

Puede elegir esta opción si prefiere no compartir su clave privada con nadie pero no tiene experiencia con solicitudes de firma de certificados. Todas las conexiones se cifrarán, pero Deflect no podrá confirmar que el certificado le pertenece realmente.

Si su sitio web ya acepta conexiones HTTPS y dispone de un certificado TLS que desea seguir utilizando, tiene dos opciones:

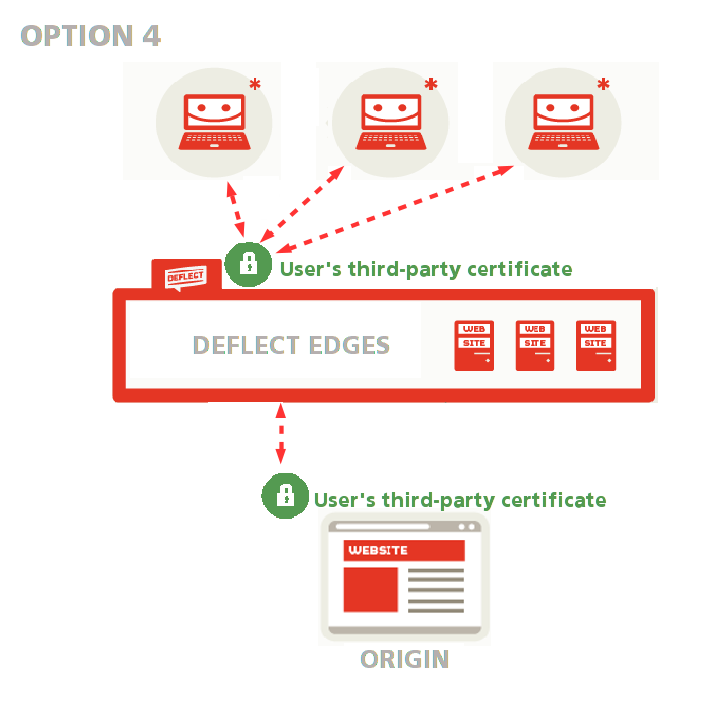

Cargar un paquete de certificados TLS personalizado #

Cargue un paquete de certificados TLS personalizado: en este caso, tanto las conexiones a Deflect como las conexiones entre Deflect y su sitio web se cifrarán a través de su certificado TLS (consulte la opción 2 de la guía de configuración de certificados de cara al público).

Esta opción le permite seguir utilizando el certificado que ya ha generado, pero requiere que comparta su clave privada con Deflect.

Utilice un certificado de terceros en su servidor de origen #

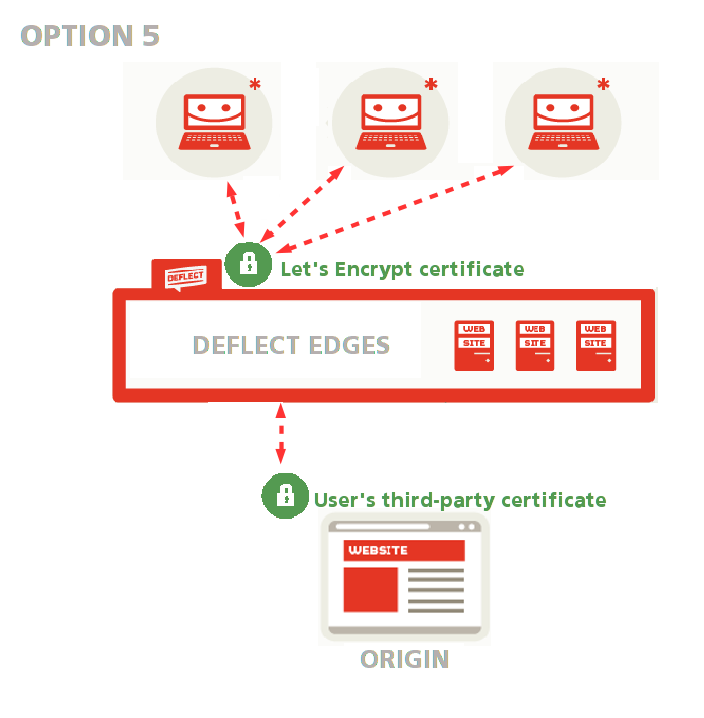

Pide a Deflect que genere un certificado Let’s Encrypt de cara al público mientras utilizas tu certificado de terceros como certificado de origen (consulta la opción 1 de la guía de configuración de certificados de cara al público).

Esta opción le permite seguir utilizando el certificado que ya ha generado sin tener que compartir su clave privada con nadie.